ارائه شده توسط 2(ISC)

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

DATA & FILE PROTECTION

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

ترجمه: یاشار علی محمدزاده، تابنده شرافت و شهاب غیاثوند

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

نگاه اجمالی

چشم انداز امنیت سایبری به سرعت درحال تغییر بوده و لذا ایجاد یک راهنمای بِروز و کاربردی بر روی گرایشات اخیر، بیش از هر زمانی حائز اهمیت است.

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

مطالعه بخش مقدمه گزارش از لینک ذیل:

http://lajvardtech.com/news/گزارش-isc2-گرایشات-امنیت-مقدمه/

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

محافظت از داده و فایل

داده همانند خون در رگ های سیستم های IT، سرویس ها و نرم افزارهای سازمان می باشد. همچنین از داده به عنوان مهمترین هدف حمله ها نام می برند که در معرض تهدیداتی از جمله دزدی، فروش، دستکاری، پاک کردن، تخریب داده های حساس و یا حتی سیستمی که آن را پردازش می کند، می باشد. محافظت از داده ها نیاز به یک استراتژی جامع و کامل برای حفاظت از خطاهای کاربر و نرم افزار، حملات بدافزار ها، قطعی از مرکز و اختلالات در چرخه ی عمر اطلاعات دارد. همچنین، این استراتژی باید شامل انتقال ایمن فایل، گرفتن نسخه پشتیبان از آن و پروژه های سازمان باشد. امروزه، ایمیل رایج ترین روش انتقال فایل های کوچک بوده و در عین حال یکی از ناامن ترین روش ها نیز هست. 67 درصد از پاسخ دهندگان به نظرسنجی، رمزگذاری داده ها را بهترین روش مقابله با حملات سایبری می دانند.

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

حساس ترین اطلاعات

امنیت داده های حساس، یکی از نگرانی های کلیدی همه ی سازمان ها است که حتی براساس قواعد امنیتی نیز میبایست اطلاعات مشخصی تحت حفاظت باشند. متخصصین امنیت سایبری بیشترین نگرانی را در مورد محافظت اطلاعات مشتریان (72%)، بعد از آن اطلاعات کارکنان (66%) و ایمیل ها (54 %) دارند. اطلاعات فروش و بازاریابی به عنوان اطلاعات نسبتاً غیرحساس نیز 21 درصد را به خود اختصاص داده اند. حفاظت از داده های حساس در زمان انتقال و یا ذخیره سازی از طریق رمزگزاری و یا دیگر روش ها برای استراتژی امنیتی سازمان حائز اهمیت است.

سؤال: کدام نوع از اطلاعات حساس، از نظر امنیتی نگرانی بیشتری دربردارد؟

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

چالش های انتقال فایل

در ارسال فایل، امنیت (59%) اولین دغدغه می باشد و پس از آن چگونگی ارسال فایل های بزرگ (44%) و رهگیری انتقال صحیح فایل (36%) در رده های بعدی قرار دارند.

سؤال: شما با کدامیک از چالش های ذیل در انتقال فایل برخورد دارید؟

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

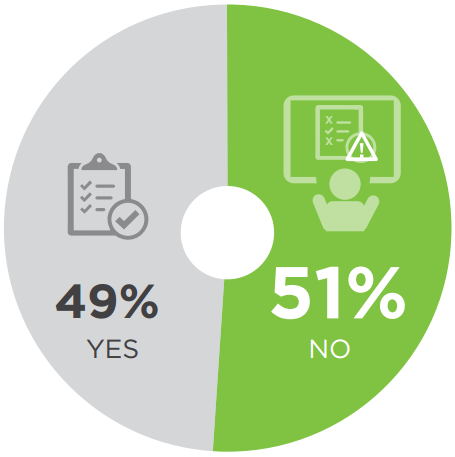

بیش از نیمی از متخصصین امنیت در IT بر این باورند که خلاء ابزارهای مرتبط با انتقال امنِ فایل های حساس وجود دارد. راهکارهای انتقال امن فایل، نباید تنها شامل رمزگذاری مناسب یا کنترل دسترسی ها باشد؛ بلکه نگهداری جزئیات audit log (ترجیحاً خودکار به جهت کاهش خطای انسانی) به منظور تطابق با قواعد و استانداردهای امنیتی از نکات قابل توجه است.

سؤال: اگر پروسه ی انتقال فایل مورد استفاده شما، تحت بررسی regulatory compliance قرار گیرد، آیا ابزارهای مناسب برای نمایش این فرآیند را دارید؟

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

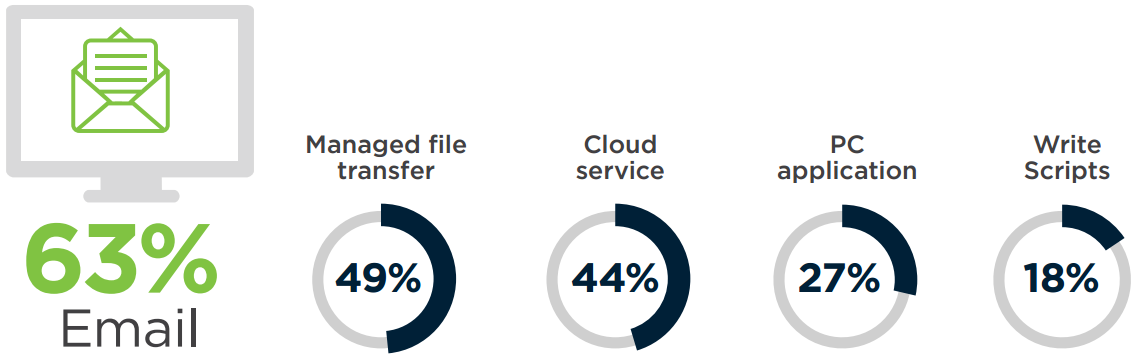

روش های تبادل فایل

ایمیل همچنان پرکاربرد ترین روش انتقال فایل های کوچک است (63%). این امر به منزله هشداری است در خصوص ایمیل های غیر امن که هم دارای ریسک امنیتی هستند و هم ممیزی و پیگیری آنها مشکل است. در رده بعدی، استفاده از سایت ها/شرکت های ارائه دهنده سرویس Managed File Transfer به منظور تبادل فایل های بزرگتر، جزو پرطرفدارترین انتخاب کاربران است (49%). در ادامه سرویس های ابری همچون Dropbox ،WeTransfer یا YouSendIt 44% قرار دارند.

سؤال: شما در حال حاضر چگونه فایل های خود را انتقال می دهید؟

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

راهکارهای قابل ارائه توسط شرکت فناوری لاجورد تکوین (لاتک) در زمینه حفاظت از داده ها و فایل ها

Cisco Email Security – FireEye SandBox – PaloAlto WildFire

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

لاتک – فن آوری لاجورد تکوین – THREAT MONITORING, INTELLIGENCE & MANAGEMEN, APPLICATION SECURITY, DATA & FILE PROTECTION

لینک دانلود گزارش گرایشات امنیتی در سال 2017