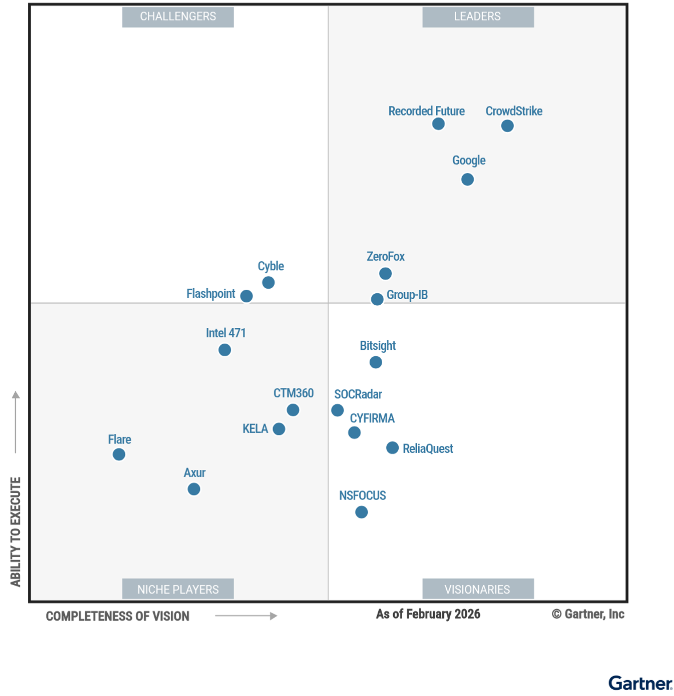

گزارش Gartner Magic Quadrant 2026 برای فناوریهای اطلاعات تهدید سایبری

رهبران امنیت سایبری در تشخیص این موضوع که کدام تهدیدات واقعاً نگرانکننده هستند یا چگونه باید دادههای تهدید را در برنامههای امنیت سایبری خود عملیاتی کنند، با چالش مواجهاند. این مقاله بر اساس گزارش Gartner Magic Quadrant 2026 for Cyberthreat Intelligence Technologies تهیه شده و نقش فناوریهای CTI را در درک، اولویتبندی و عملیاتیسازی تهدیدات بررسی میکند.

خلاصه اجرایی

رهبران امنیت سایبری در تشخیص این موضوع که کدام تهدیدات واقعاً نگرانکننده هستند یا چگونه باید دادههای تهدید را در برنامههای امنیت سایبری خود عملیاتی کنند، با چالش مواجهاند. آنها باید فناوریهای مناسب اطلاعات تهدید سایبری را انتخاب کنند تا بتوانند تهدیدات با بیشترین تأثیر را بهتر درک کرده و بهصورت مؤثرتری به آنها پاسخ دهند.

تا سال ۲۰۲۸، بیش از پنجاه درصد سازمانهایی که فناوری CTI را بهکار میگیرند، پلتفرمهایی را در اولویت قرار خواهند داد که بهصورت بومی اطلاعات تهدید را از طریق تولید خودکار قوانین تشخیص، اقدامات اجرایی و جریانهای کاری حذف و مقابله، عملیاتی میکنند؛ در مقایسه با پلتفرمهایی که عمدتاً قابلیتهای غنیسازی اطلاعات و گزارشدهی ارائه میدهند.

بازار اطلاعات تهدید سایبری شامل راهکارهایی است که بینشهای عملیاتی، زمینه و راهنماییهایی درباره تهدیدات امنیت سایبری، عاملان تهدید و موضوعات مرتبط ارائه میکنند. این محصولات اطلاعات و دادههایی را فراهم میسازند که برای کمک به سازمانها در درک هویت، انگیزهها، رفتارها و روشهای مهاجمان بالقوه طراحی شدهاند؛ روشهایی که اغلب با عنوان تاکتیکها، تکنیکها و رویهها یا TTPs شناخته میشوند.

هدف فناوریهای CTI، بهبود تصمیمگیری و تقویت اقدامات امنیتی است تا در نهایت هم ریسک و هم اثرات رخدادهای سایبری کاهش یابد. این فناوریها در تمامی مراحل چرخه عمر اطلاعات تهدید نقش حیاتی ایفا میکنند؛ از تعیین اهداف و مقاصد شفاف تا جمعآوری و پردازش اطلاعات از منابع متنوع، تحلیل دادهها و توزیع بینشهای قابل اقدام برای ذینفعان مرتبط در سراسر سازمان.

این راهکارها با پشتیبانی از تحقیقات امنیتی جاری و کمک به جلوگیری از رخدادهای آینده، سازمانها را قادر میسازند زیرساختهای خود را اولویتبندی و تقویت کنند. اگرچه فناوریهای CTI اغلب بهصورت پلتفرمهای ابری ارائه میشوند، اما در مدلهای as-a-service نیز در دسترس هستند.

قابلیتهای الزامی و متداول در فناوریهای CTI

گارتنر مجموعهای از قابلیتها را برای راهکارهای اطلاعات تهدید سایبری الزامی میداند. این قابلیتها نشان میدهند که یک پلتفرم CTI باید فراتر از ارائه گزارش، بتواند دادههای تهدید را به بینش عملیاتی، زمینه تصمیمگیری و ورودی قابل استفاده برای ابزارهای امنیتی تبدیل کند.

قابلیتهای الزامی از دید گارتنر

- شاخصهای نفوذ و غنیسازی اطلاعات شامل پوشش جامع برای IoCها مانند IP، URL، دامنه و Hash فایلها

- اطلاعات آسیبپذیری و Exposure برای اولویتبندی آسیبپذیریهایی که بهطور فعال مورد سوءاستفاده قرار میگیرند

- پایش حفاظت ریسک دیجیتال یا DRP شامل Deep Web، Dark Web، سوءاستفاده از دامنه، حفاظت از برند و ریسک شخص ثالث

- یکپارچهسازی و اشتراکگذاری از طریق فرمتهایی مانند JSON، API، STIX/TAXII

- پرتال کاربری و تحلیل شامل داشبوردهای بصری، هشداردهی قابل تنظیم، جستجو و امکانات تحلیل داخلی

- گزارشدهی فنی، تاکتیکی، عملیاتی و استراتژیک

قابلیتهای عمومی و متداول

- غنیسازی Telemetry خارجی مانند Passive DNS، Sinkhole Traffic و شبکههای حسگر جهانی

- قابلیتهای سطح حمله خارجی یا EAS برای کشف داراییهای دیجیتال و ریسک اختصاصی سازمان

- نمونههای پیشرفته DRP شامل پایش شبکههای اجتماعی، پلتفرمهای پیامرسان، اخبار، اطلاعات نادرست و Deepfakeها

- تولید پیشدستانه Ruleها برای SIEM، فایروال، IPS و EDR

- تحلیل ایستا و پویا برای بدافزارها از طریق Sandbox

- خدمات پشتیبانی فروشنده، شامل درخواست اطلاعات، تحلیل بلندمدت و خدمات حذف یا مقابله

در یک نگاه

فناوری بررسیشده

Cyber Threat Intelligence یا اطلاعات تهدید سایبری

کاربرد اصلی

درک عاملان تهدید، تحلیل TTPها، غنیسازی دادهها و عملیاتیسازی اطلاعات تهدید

ارزش عملیاتی

اولویتبندی تهدیدات اثرگذار، تولید Rule، بهبود Detection و تسریع پاسخگویی

یکپارچگیها

SIEM، SOAR، XDR، EDR، فایروال و مدیریت تیکت

فروشندگان مطرح

CrowdStrike، Recorded Future، Google، ZeroFox و Group-IB

مناسب برای

تیمهای SOC، تحلیلگران CTI، شکار تهدید، مدیریت Exposure و ریسک دیجیتال

مقایسه قابلیتهای کلیدی فروشندگان

در این بخش، فروشندگان منتخب گزارش از نظر جایگاه، تمرکز راهکار، نقاط قوت و ملاحظات کلیدی مقایسه میشوند. این جدول برای ارزیابی اولیه مفید است، اما انتخاب نهایی باید بر اساس نیاز سازمان، سطح بلوغ CTI، اکوسیستم امنیتی موجود، الزامات منطقهای و مدل عملیاتی تیم امنیت انجام شود.

| Vendor | Position | Main Product / Platform | Primary Focus | Strength Highlights | Key Considerations | Best Fit |

|---|---|---|---|---|---|---|

| CrowdStrike | Leader | Falcon Adversary Intelligence | Adversary Intelligence + Falcon Ecosystem | Human-led intelligence, Falcon telemetry, strong integrations, privacy governance | Pricing complexity, regional revenue concentration, channel variability | Large enterprises using Falcon and needing real-time adversary intelligence |

| Recorded Future | Leader | Recorded Future Intelligence Graph | Threat Intelligence Graph + Risk Context | Deep engineering, massive data scale, industry-embedded intelligence, commercial maturity | Platform complexity, add-on cost, geographic imbalance, downstream response dependency | Large enterprises and MSSPs needing broad external threat context |

| Leader | Google Threat Intelligence | Internet-scale Telemetry + Mandiant + VirusTotal | Internet-scale telemetry, Agentic AI, malware analysis, Google SecOps integration | Best automation value in Google ecosystem, complexity for smaller teams, workflow gaps | Cloud-oriented enterprises and teams using Google security ecosystem | |

| ZeroFox | Leader | External Cybersecurity Platform | DRP + CTI + Disruption | Operational takedown scale, DRP depth, brand protection, HUMINT, disruption workflows | Regional concentration, partner-led sales visibility, pricing complexity | Brands, governments and enterprises needing external threat disruption |

| Group-IB | Leader | Threat Intelligence and Digital Risk Platform | Threat Actor Tracking + Fraud + DRP | Industry-specific intelligence, financial fraud focus, on-prem support, broad platform | Limited North America presence, advanced AI roadmap maturity, operational complexity | Financial, telecom, government and regulated environments |

بررسی فروشندگان اصلی در گزارش

در ادامه، فروشندگان اصلی بررسیشده در این مقاله از نظر قابلیتها، نقاط قوت، ملاحظات، ملاحظات خرید و موارد کاربردی بررسی میشوند. ساختار هر بخش برای کمک به تصمیمگیری فنی و مدیریتی طراحی شده است.

CrowdStrike: Falcon Adversary Intelligence

در این گزارش، شرکت CrowdStrike در جایگاه رهبران قرار گرفته است. راهکار CrowdStrike Falcon Adversary Intelligence قابلیتهای ردیابی مهاجمان، اطلاعات بدافزار، تحلیل زیرساخت و مانیتورینگ ریسک دیجیتال را با قابلیتهای گسترده غنیسازی اطلاعات یکپارچه میکند.

این شرکت از سازمانهای بزرگ جهانی در صنایع دارای الزامات سختگیرانه و صنایع با ارزش بالا که نیازمند اطلاعات بلادرنگ مهاجمان و دید مداوم نسبت به تهدیدات خارجی هستند، پشتیبانی میکند. این پلتفرم Telemetry مربوط به Falcon، اطلاعات دارک وب، تحقیقات مبتنی بر تحلیل انسانی و گزارشهای نهایی اطلاعات تهدید را در قالب یک مدل عملیاتی واحد ترکیب میکند.

اطلاعات تهدید از پلتفرم Falcon، انجمنهای زیرزمینی تأییدشده، مخازن بدافزار، شبکههای اعتبارنامه و Engagementهای پاسخ به رخدادها جمعآوری میشود تا رفتار تهدیدات خارجی با صنایع، جغرافیاها و Stackهای فناوری مختلف تطبیق داده شود.

CrowdStrike قابلیت یکپارچگی با پلتفرمهای SIEM، SOAR، XDR، سیستمهای مدیریت تیکتها و سامانههای مدیریت و انباره دارایی را ارائه میدهد. اطلاعات تهدید بهصورت بومی در پلتفرم Falcon و همچنین از طریق APIها، Marketplaceها و ارتباط با دیگر شرکا در دسترس قرار میگیرد.

نقاط قوت

- تخصص اطلاعات تهدید: بخش اطلاعات تهدید CrowdStrike شامل مهندسان مهندسی معکوس، جمعآورندگان اطلاعات انسانی، تحلیلگران بدافزار و مهندسان جمعآوری داده است و اطلاعات مبتنی بر تحلیل انسانی را با مقیاس ماشینی ترکیب میکند.

- اکوسیستم یکپارچه: این پلتفرم از یکپارچگی گسترده با SIEM، SOAR، Cloud، SASE، امنیت ایمیل و پلتفرمهای اطلاعات تهدید پشتیبانی میکند.

- حاکمیت حریم خصوصی: CrowdStrike دارای برنامه بالغ حفاظت از داده و حریم خصوصی است که شامل تیم اختصاصی Privacy، کنترلهای مستندسازیشده و مدل حاکمیتی Three-Lines-of-Defense میشود.

ملاحظات

- پیچیدگی قیمتگذاری: CrowdStrike از مدل قیمتگذاری مبتنی بر نقاط پایانی یا تعداد کارمندان با چندین Tier استفاده میکند که باعث متغیر بودن هزینه کلی مالکیت میشود.

- تمرکز درآمد منطقهای: بخش عمده درآمد CrowdStrike در حوزه اطلاعات تهدید و حفاظت ریسک دیجیتال در آمریکای شمالی متمرکز است.

- متغیر بودن استراتژی کانال فروش: وابستگی به محصولات فعلی و شرکای کانال فروش میتواند باعث تفاوت در تجربه مشتری و کیفیت هماهنگی قراردادها در مناطق مختلف شود.

ملاحظات خرید

CrowdStrike برای سازمانهایی مناسب است که از اکوسیستم Falcon استفاده میکنند یا به اطلاعات بلادرنگ درباره مهاجمان، بدافزار، زیرساختهای تهدید و همبستهسازی با Telemetry عملیاتی نیاز دارند.

موارد کاربردی

مناسب برای سازمانهای بزرگ جهانی، تیمهای SOC پیشرفته، شکار تهدید، پاسخ به رخداد، مدیریت Exposure و سازمانهایی که نیازمند اطلاعات دقیق درباره مهاجمان فعال هستند.

Recorded Future: Intelligence Graph

در این گزارش، شرکت Recorded Future در جایگاه رهبران قرار گرفته است. پلتفرم ابری هوش تهدید این شرکت توسط Recorded Future Intelligence Graph پشتیبانی میشود که موجودیتها، زیرساختها، بدافزارها، آسیبپذیریها و فعالیت عاملان تهدید را در مقیاس اینترنت با یکدیگر همبسته میکند.

این شرکت به سازمانهای بزرگ جهانی، نهادهای دولتی و MSSPهایی خدمات ارائه میدهد که نیازمند دید مداوم نسبت به چشمانداز تهدیدات، ریسک برند، هویت، ریسک شخص ثالث و سطح حمله هستند.

Recorded Future اطلاعات تهدیدات را از بیش از یک میلیون منبع Open Web، انجمنهای دارک وب، سایتهای باجافزاری، مخازن بدافزار، Network Telemetry، مجموعه داده تصویری، Pipelineهای تحلیل بدافزار، Telemetry امنیتی مشتریان و بینشهای جمعی مشتریان دریافت میکند.

این پلتفرم امکان یکپارچگی با SIEM، EDR، SOAR، فایروال و پلتفرمهای ابری خدمات امنیت را از طریق APIها، Connectorهای بومی و بستههای محتوایی دارد. تولید خودکار قوانین مبتنی بر تحقیقات گروه Insikt شامل YARA، Sigma، Suricata یا Snort و قالبهای Nuclei است.

نقاط قوت

- عمق مهندسی: Recorded Future در مقیاس نادری از نظر منابع انسانی مهندسی در سطح سازمانی فعالیت میکند و سرمایهگذاری عظیمی روی Intelligence Graph انجام داده است.

- اطلاعات تهدید تعبیهشده در صنعت: Context صنعتی مستقیماً در Intelligence Graph این شرکت تعبیه شده است و Telemetry تاریخی را با اشتراکگذاری عمومی-خصوصی و تحقیقات صنعتی ترکیب میکند.

- بلوغ تجاری: Recorded Future بلوغ تجاری بالایی را از طریق حضور طولانیمدت در بازار، مدل حضور در بازار تعریفشده و پذیرش پایدار توسط سازمانهای بزرگ نشان داده است.

ملاحظات

- پیچیدگی پلتفرم: وسعت قابلیتهای Recorded Future همراه با ماتریس بزرگی از ماژولها و Tierهای مختلف است و دستیابی به ارزش کامل پلتفرم ممکن است نیازمند خرید بستههای افزودنی متعدد باشد.

- عدم توازن جغرافیایی: درآمد و خدمات پشتیبانی این شرکت عمدتاً در آمریکای شمالی، خاورمیانه و اروپا متمرکز است.

- عمق اتوماسیون: Recorded Future در همبستهسازی و Contextualization بسیار قدرتمند است، اما تمرکز کمتری بر اجرای خودکار پاسخ و Playbookهای تطبیقی دارد.

ملاحظات خرید

Recorded Future برای سازمانهایی مناسب است که به یک پلتفرم گسترده CTI با دادههای خارجی عمیق، Risk Scoring، یکپارچگی با ابزارهای امنیتی و زمینهسازی مبتنی بر صنعت نیاز دارند.

موارد کاربردی

مناسب برای سازمانهای بزرگ، نهادهای دولتی، MSSPها، تیمهای CTI بالغ، مدیریت ریسک برند، ریسک شخص ثالث، سطح حمله و تحلیل تهدیدات خارجی.

Google: Google Threat Intelligence

در این گزارش، شرکت Google در جایگاه رهبران قرار گرفته است. پلتفرم یکپارچه هوش تهدیدات این شرکت، Telemetry زیرساخت جهانی، اطلاعات تهدید مبتنی بر انجمنها از VirusTotal و تخصص عملیاتی Mandiant Threat Intelligence را در قالب یک اکوسیستم عملیاتی واحد ترکیب میکند.

این پلتفرم برای سازمانهای بزرگ، نهادهای دولتی و سازمانهای ابری طراحی شده است که نیازمند دید گسترده نسبت به بدافزار، فیشینگ، کمپینهای مهاجمان و فعالیتهای تهدید اختصاصی صنایع مختلف هستند.

Google Telemetry را از میلیاردها سیگنال تهدید جمعآوری میکند که توسط انجمن باز مشارکتکنندگان VirusTotal و Pipelineهای عمیق تحلیل فایل و URL پشتیبانی میشود. این مدل چندسیگناله امکان شناسایی گسترده زیرساختهای مخرب، دید با دقت بالا و دستیابی زودهنگام به بینش درباره تکنیکهای حملات هدفمند را فراهم میکند.

این پلتفرم همچنین بهعنوان یک لایه بنیادی در اکوسیستم گسترده امنیتی Google عمل میکند و از طریق ارائه زمینه تهدید و سیگنالهای حفاظتی، راهکارهایی مانند Google Workspace، Chrome، Google Security Operations و Google Cloud Security Command Center را تقویت مینماید.

نقاط قوت

- Telemetry در مقیاس اینترنت: Google از طریق VirusTotal، Mandiant و Google Cloud دیدی گسترده ارائه میدهد که بر پایه بیش از دو دهه داده پاسخدهی به رخدادها و زیرساخت جهانی بنا شده است.

- Agentic AI و Detection: قابلیتهای هوش تهدید مبتنی بر ایجنت هوش مصنوعی شامل تحلیل خروجی مهندسی معکوس بدافزار، استخراج TTPها، شبیهسازی رفتار مهاجمان و تولید Ruleها هستند.

- تسریع Workflow تحلیلگران: افزونه مرورگر این پلتفرم قابلیت Highlight خودکار IOCها، شواهد Hover-Based، Pivot تککلیکی و جعبه شنی فوری را فراهم میکند.

ملاحظات

- تمرکز بر اکوسیستم اختصاصی: پیشرفتهترین قابلیتهای خودکارسازی مانند تولید Rule مبتنی بر ایجنت هوش مصنوعی و اعمال سیاست حلقهبسته برای Google SecOps بهینهسازی شدهاند.

- پیچیدگی برای تیمهای کوچکتر: پیچیدگی سطح سازمانی و مدل قیمتگذاری مبتنی بر Tier ممکن است برای تیمهای کوچکتر چالشبرانگیز باشد.

- شکافهای Workflow: این پلتفرم اپلیکیشن موبایل Native ندارد و برخی وظایف در موبایل نیازمند عملیات Copy-Paste هستند.

ملاحظات خرید

Google Threat Intelligence برای سازمانهایی مناسب است که از اکوسیستم امنیتی Google استفاده میکنند یا به Telemetry در مقیاس اینترنت، VirusTotal، Mandiant و تولید Ruleهای هوشمند نیاز دارند.

موارد کاربردی

مناسب برای سازمانهای ابری، تیمهای تحلیل بدافزار، تیمهای SecOps، سازمانهای دولتی و شرکتهایی که به دید گسترده درباره بدافزار، فیشینگ و کمپینهای مهاجمان نیاز دارند.

ZeroFox: External Cybersecurity Platform

در این گزارش، شرکت ZeroFox در جایگاه رهبران قرار گرفته است. پلتفرم امنیت سایبری خارجی این شرکت، قابلیتهای Digital Risk Protection، CTI و مقابله با مهاجمان را برای سازمانهای بزرگ، نهادهای دولتی و برندهای جهانی یکپارچه میکند.

این پلتفرم برای سازمانهایی طراحی شده که نیازمند دید نسبت به تهدیدات جعل هویت، فعالیتهای کلاهبرداری، زیرساختهای مخرب، رسانههای مصنوعی، افشای هویت و ریسکهای سطح حمله خارجی هستند.

ZeroFox اطلاعات تهدید را از اکوسیستمهای Surface Web، Deep Web و Dark Web، شبکههای اجتماعی، مخازن کد و کانالهای پیامرسان رمزگذاریشده یا نیمهباز جمعآوری میکند و این اطلاعات از طریق Crawlerهای اختصاصی و اعتبارسنجی انسانی غنیسازی میشوند.

این شرکت اطلاعات تهدید را از طریق یک پلتفرم SaaS، خدمات مدیریتشده و مدلهای هیبریدی مانند خوراکهای ساختاریافته اطلاعات تهدید و API عرضه میکند و از یکپارچگی با SIEM، SOAR، TIP و مدیریت تیکتها پشتیبانی مینماید.

نقاط قوت

- مقیاس عملیاتی: ZeroFox دارای تیم گسترده تحلیلگران، HUMINT و عملیات Takedown است که امکان جمعآوری مداوم اطلاعات از شبکههای اجتماعی، دارک وب، فروشگاههای اپلیکیشن و زیرساختهای مهاجمان را فراهم میکند.

- نقشه راه آماده اجرا: نقشه راه این شرکت شامل جستجوی CTI مبتنی بر زبان طبیعی، کشف خودکار داراییها، Bulk Disruption و گراف کمپینها است.

- یکپارچگی اکوسیستم: ZeroFox از یکپارچگی عمیق میان پلتفرمهای SOC، CTI، Takedown و مدیریت Exposure پشتیبانی میکند.

ملاحظات

- تمرکز منطقهای: پایگاه مشتریان ZeroFox عمدتاً در آمریکای شمالی متمرکز است و حضور آن در سایر مناطق محدودتر است.

- محدودیتهای اجرای فروش: بخش عمده جذب مشتریان توسط کانال پارتنرها انجام میشود که میتواند دید مستقیم شرکت نسبت به نیازهای مشتریان را کاهش دهد.

- پیچیدگی قیمتگذاری: مدل قیمتگذاری مبتنی بر دارایی بههمراه مدل Bucket برای Takedown میتواند پیشبینی هزینهها را دشوار کند.

ملاحظات خرید

ZeroFox برای سازمانهایی مناسب است که حفاظت از برند، ریسک دیجیتال خارجی، Takedown، مانیتورینگ دارک وب و مقابله عملیاتی با تهدیدات بیرونی برای آنها اهمیت بالایی دارد.

موارد کاربردی

مناسب برای برندهای جهانی، سازمانهای دولتی، تیمهای DRP، تیمهای Fraud، امنیت فیزیکی، پایش تهدیدات ژئوپلیتیکی و مقابله با جعل هویت و فیشینگ خارجی.

Group-IB: Threat Intelligence and Digital Risk Platform

در این گزارش، شرکت Group-IB در جایگاه رهبران قرار گرفته است. پلتفرم یکپارچه Threat Intelligence و Digital Risk این شرکت، قابلیتهای ردیابی مهاجمان، اطلاعات بدافزار، دید نسبت به اکوسیستم باجافزار، حفاظت از برند، اطلاعات کلاهبرداری، مانیتورینگ سطح حمله خارجی و CSPM را در یک محیط عملیاتی یکپارچه ترکیب میکند.

Group-IB به سازمانهای بزرگ، مؤسسات مالی، ارائهدهندگان خدمات مخابراتی، نهادهای مجری قانون و سازمانهای دولتی خدمات ارائه میدهد که نیازمند دید عمیق نسبت به عاملان تهدید، استفاده مجدد از زیرساختها و رفتارهای کمپینمحور هستند.

این پلتفرم از اطلاعات اختصاصی زیرزمینی، تحلیل بدافزار، مانیتورینگ دارکنت، تشخیص فیشینگ و همبستهسازی زیرساختها استفاده میکند؛ دادههایی که با Telemetry حاصل از XDR، راهکارهای ضدکلاهبرداری، عملیات فعال پاسخ به رخدادها و همکاریهای جهانی با نهادهای مبارزه با جرایم سایبری غنیسازی شدهاند.

Group-IB از پیادهسازی ابری و On-Premises یا ایزوله برای صنایع دارای الزامات نظارتی پشتیبانی میکند. افزونه مرورگر و اپلیکیشن موبایل این شرکت، جریانهای کاری غنیسازی و هشداردهی را سادهسازی میکنند.

نقاط قوت

- اطلاعات تهدید مبتنی بر صنعت: Group-IB در حوزه خدمات مالی، مخابرات، دولت و نهادهای مجری قانون بسیار قدرتمند عمل میکند و از ترکیب دسترسی به دارک وب، Incident Response و Telemetry اختصاصی کلاهبرداری بهره میبرد.

- وسعت پلتفرم و هزینه: این پلتفرم بهعنوان یک دریاچه داده یکپارچه اطلاعات تهدید در حوزههای CTI، کلاهبرداری، XDR مدیریتشده، Sandbox و تحقیقات عمل میکند.

- مسیر نوآوری: نقشه راه Group-IB گذار از دفاع مبتنی بر شناسایی به مدل Prediction-First را تشریح میکند؛ از جمله مدلسازی مسیر حمله و Disruption پیشبینیکننده کلاهبرداری.

ملاحظات

- حضور محدود در آمریکای شمالی: نفوذ بازار Group-IB در آمریکای شمالی نسبتاً محدود است.

- دسترسپذیری قابلیتهای هوش مصنوعی: قابلیتهای پیشرفته هوش مصنوعی پیشبینیکننده هنوز بیشتر در حد پروژههای آینده هستند و بهطور کامل در دسترس قرار ندارند.

- پیچیدگی عملیاتی: این پلتفرم بیشتر مناسب سازمانهایی با تیمهای اطلاعات تهدید بالغ است و سازمانهای کمتجربهتر ممکن است به Onboarding و تعریف فرایندهای بیشتر نیاز داشته باشند.

ملاحظات خرید

Group-IB برای سازمانهایی مناسب است که به ترکیب CTI، Digital Risk، Fraud Intelligence، مانیتورینگ دارکنت، تحلیل بدافزار، ردیابی زیرساخت مهاجم و امکان استقرار ابری یا On-Premises نیاز دارند.

موارد کاربردی

مناسب برای بانکها، مؤسسات مالی، اپراتورهای مخابراتی، نهادهای دولتی، تیمهای ضدکلاهبرداری، پاسخ به رخداد و سازمانهایی که به دید عمیق نسبت به اکوسیستم مهاجمان نیاز دارند.

ملاحظات انتخاب راهکار CTI برای سازمانها

انتخاب راهکار اطلاعات تهدید سایبری باید بر اساس سطح بلوغ امنیت سازمان، نوع داراییهای در معرض تهدید، نیاز به عملیاتیسازی اطلاعات، اکوسیستم امنیتی موجود و الزامات تیمهای SOC، شکار تهدید، مدیریت آسیبپذیری و مدیریت ریسک دیجیتال انجام شود.

سازمانهایی که فقط به گزارشهای اطلاعات تهدید نیاز دارند، ممکن است با پلتفرمهای گزارشدهی و غنیسازی داده نیاز خود را برطرف کنند؛ اما سازمانهایی که به کاهش زمان تشخیص و پاسخ، تولید خودکار Rule، همبستهسازی با Telemetry داخلی و اجرای جریانهای کاری مقابله نیاز دارند، باید به سمت پلتفرمهایی حرکت کنند که اطلاعات تهدید را مستقیماً در نقطه تصمیمگیری عملیاتی میکنند.

برای تیمهای SOC

پلتفرم باید با SIEM، SOAR، XDR، EDR و سیستم مدیریت تیکت یکپارچه شود و خروجی قابل اقدام ارائه دهد.

برای شکار تهدید

پشتیبانی از IOC، TTP، Rule Generation، Pivot، جستجوی زیرساخت و همبستهسازی با دادههای داخلی اهمیت بالایی دارد.

برای مدیریت ریسک دیجیتال

قابلیتهای DRP، حفاظت برند، پایش دارک وب، افشای اعتبارنامه، ریسک شخص ثالث و Takedown باید بررسی شوند.

برای سازمانهای رگولهشده

مدل استقرار، حریم خصوصی، کنترل داده، قابلیت On-Premises، گزارشدهی و انطباق منطقهای اهمیت ویژه دارد.

جمعبندی

فناوریهای اطلاعات تهدید سایبری به یکی از اجزای کلیدی معماری امنیت مدرن تبدیل شدهاند. سازمانها دیگر صرفاً به فهرست IOCها یا گزارشهای دورهای نیاز ندارند؛ بلکه به پلتفرمهایی نیاز دارند که بتوانند دادههای تهدید را به تصمیم، تشخیص، پاسخ و کاهش ریسک عملیاتی تبدیل کنند.

گزارش Gartner Magic Quadrant 2026 نشان میدهد که بازار CTI به سمت عملیاتیسازی عمیقتر حرکت میکند. تولید خودکار قوانین تشخیص، اقدامات اجرایی، جریانهای کاری حذف و مقابله، همبستهسازی با Telemetry داخلی و ارائه زمینه تهدید در نقطه تصمیمگیری، به معیارهای مهمتری برای انتخاب راهکار تبدیل شدهاند.

برای سازمانهایی که به دنبال ارتقای بلوغ SOC، شکار تهدید، مدیریت Exposure، حفاظت از برند و پاسخ سریعتر به تهدیدات خارجی هستند، انتخاب پلتفرم CTI مناسب میتواند نقش مهمی در کاهش ریسک و افزایش تابآوری سایبری ایفا کند.

خدمات: مشاوره، طراحی، تأمین، پیادهسازی، آموزش و پشتیبانی

محصولات: CrowdStrike، Group-IB