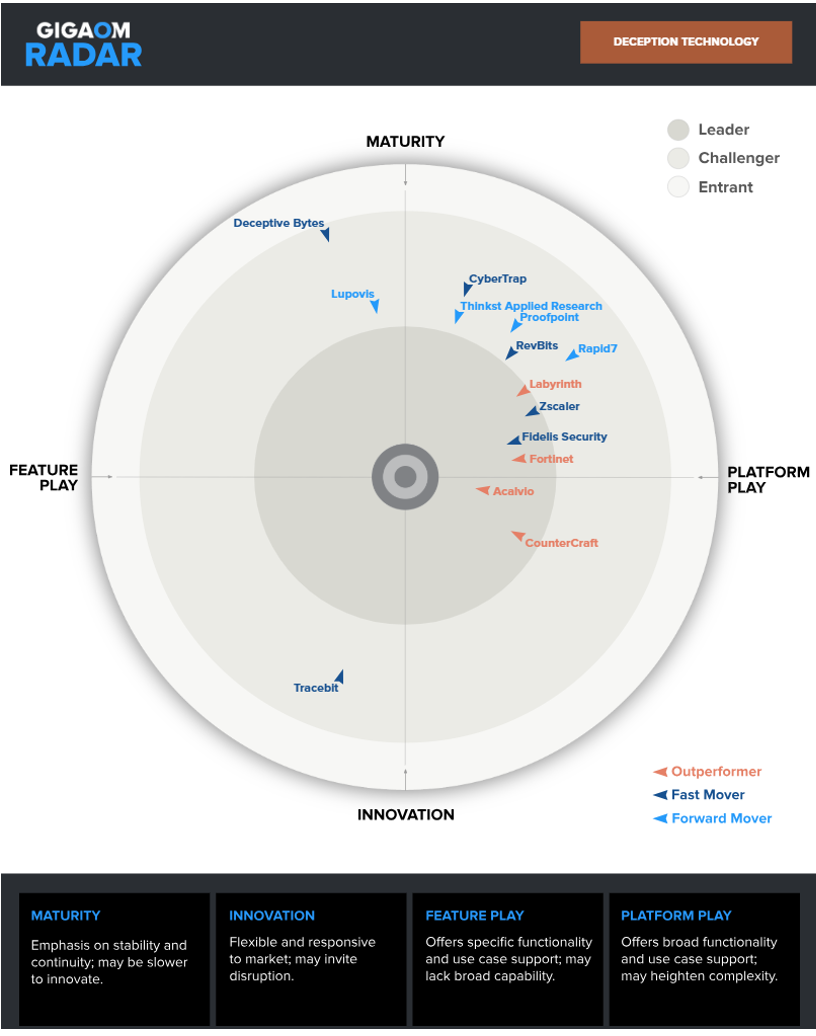

گزارش GigaOm Radar 2025 درباره فناوری فریب در امنیت سایبری

فناوری فریب یا Deception Technology از مدلهای سنتی هانیپات فراتر رفته و امروز به یکی از اجزای اصلی معماری مدرن تابآوری امنیت سایبری تبدیل شده است. سکوهای امروزی که راهکار فریب را ارائه میدهند، بهعنوان لایههای کنترلی مبتنی بر هوش مصنوعی عمل میکنند و مهاجمانی را که موفق به عبور از لایههای سنتی دفاعی پیشگیرانه میشوند، شناسایی و فعالیت آنها را مختل میکنند.

خلاصه اجرایی

راهکار فریب یا Deception Technology فناوری جدیدی است که از فناوری سنتی و قدیمی هانیپاتها فراتر رفته و امروزه به یکی از اجزای اصلی معماری مدرن تابآوری امنیت سایبری تبدیل شده است. سکوهای امروزی که راهکار فریب را ارائه میدهند، بهعنوان لایههای کنترلی مبتنی بر هوش مصنوعی عمل میکنند و مهاجمانی را که موفق به عبور از لایههای سنتی دفاعی پیشگیرانه میشوند، شناسایی و کار آنها را مختل میکنند.

این راهکار با استقرار طعمههای واقعینما یا Decoyها، اعتبارنامههای جعلی و توکنهای جعلی در سراسر شبکه، نقاط پایانی، بارهای کاری در فضای ابری و سامانههای هویتی، همانند یک «حسگر آتشسوزی دیجیتالی» عمل میکند؛ به این معنا که در شرایط عادی کاملاً بیصدا و نامحسوس است، اما بهمحض تماس مهاجم با یکی از اجزای راهکار فریب، فوراً هشدار صادر میکند.

هر تعامل با اجزای راهکار فریب، یک هشدار با اطمینان بالا و همچنین اطلاعات ارزشمند جرمکاوی دیجیتال درباره نیت و رفتار مهاجم تولید میکند. این موضوع به تیمهای امنیتی کمک میکند تا تهدیدات را در مراحل اولیه شناسایی کرده و واکنش سریعتر، دقیقتر و قاطعانهتری نسبت به حملات سایبری داشته باشند.

برای رهبران امنیت، راهکار فریب ارزش عملیاتی قابلاندازهگیری و ملموسی ایجاد میکند. مدیران ارشد امنیت اطلاعات و تیمهای مرکز عملیات امنیت، راهکار فریب را بهعنوان یک کنترل امنیتی کمهشدار و پربازده بهکار میگیرند که ضمن افزایش دید و شفافیت امنیتی، بار کاری تحلیلگران را نیز کاهش میدهد.

یکپارچگی عمیق این فناوری با راهکارهایی مانند SIEM، SOAR، XDR و ITDR به سازمانها کمک میکند تا میانگین زمان شناسایی تهدید یا MTTD و میانگین زمان پاسخگویی یا MTTR را کاهش دهند. در نتیجه، تعامل مهاجم با زیرساخت فریب بهجای ایجاد هشدارهای متعدد و پراکنده، به اطلاعات عملیاتی ارزشمند و قابل اقدام تبدیل میشود.

امروزه مدیران اجرایی نیز راهکار فریب را بهعنوان یک توانمندساز راهبردی در نظر میگیرند؛ راهکاری که از اعتبارسنجی معماری اعتماد صفر یا Zero Trust، شناسایی تهدیدات مبتنی بر هویت، آمادگی جرمکاوی دیجیتال و همراستایی با الزامات و مقررات امنیتی در صنایعی مانند مالی، سلامت و زیرساختهای حیاتی پشتیبانی میکند.

ضرورت تجاری استفاده از راهکار فریب بهطور روزافزون در حال افزایش است. مهاجمان سایبری بهطور فزایندهای از خودکارسازی، هوش مصنوعی و سوءاستفاده از اعتبارنامهها برای حرکت جانبی در محیطهای مورد اعتماد استفاده میکنند؛ تکنیکهایی که اغلب از دید ابزارهای مبتنی بر امضا پنهان میمانند.

راهکار فریب این مزیت مهاجمان را معکوس میکند؛ زیرا مهاجم هنگام تعامل با طعمهها و داراییهای فریبنده، ناگزیر هویت و فعالیت خود را آشکار میسازد. به این ترتیب، فرایند شناسایی اولیه و سوءاستفاده مهاجم به یک ساختار تشخیص زودهنگام و تأییدشده تبدیل میشود.

راهکار فریب بهعنوان مکملی برای کنترلهای امنیتی پیشگیرانه و واکنشی، به سازمانها این امکان را میدهد که نفوذها و رخنههای امنیتی را سریعتر شناسایی کنند، تابآوری سایبری خود را افزایش دهند و بدون ایجاد اختلال در عملیات عادی، از هر تلاش برای نفوذ، اطلاعات و ارزش عملیاتی استخراج کنند.

دامنه گزارش و بلوغ بازار فناوری فریب

دامنه این گزارش، بازتابی از تحول و بلوغ راهکار فریب است. برای حضور در این ارزیابی، فروشندگان ملزم بودند قابلیتهای راهکار فریب در سطح سازمانی را فراتر از هانیپاتهای ساده یا ابزارهای تحقیقاتی ارائه دهند. راهکارهای واجد شرایط، پوشش چنددامنهای شامل شبکه، نقاط پایانی، محیطهای ابری و سامانههای هویتی را فراهم میکنند و قابلیت یکپارچهسازی با زیستبومهای گستردهتر تشخیص و پاسخ را دارند.

راهکارهای صرفاً تاکتیکی و همچنین چارچوبهای متنباز مبتنی بر طعمهگذاری از این ارزیابی کنار گذاشته شدند. عوامل جدید ارزیابی نیز بر قابلیتهایی مانند هماهنگسازی مبتنی بر هوش مصنوعی، مدیریت خودکار چرخه عمر طعمهها، راهکار فریب مبتنی بر هویت و همراستایی با معماری اعتماد صفر تمرکز دارند. این موضوع نشاندهنده نقش روبهرشد راهکار فریب در محیطهای ترکیبی و ابری است.

این نسخه از گزارش، از یک چارچوب ارزیابی دقیقتر و سختگیرانهتر استفاده میکند که شامل گسترش قابلیتهای کلیدی، مقیاسهای امتیازدهی عمیقتر و تفکیک شفافتر میان راهکارهای Platform Play و Feature Play است.

در نتیجه، تغییرات ایجادشده در جایگاه فروشندگان در این گزارش، عمدتاً ناشی از افزایش دقت تحلیلی و بالاتر رفتن سطح انتظارات اجرایی و عملیاتی است، نه کاهش توانمندیهای ذاتی محصولات و راهکارها. این رویکرد اصلاحشده به خریداران کمک میکند تا دید شفافتری نسبت به راهکارهایی داشته باشند که صرفاً ارزش متمرکز در حوزه راهکار فریب ارائه میدهند، در مقایسه با سکوهایی که توانایی پشتیبانی از راهبردهای سازمانی گسترده و چنددامنهای را در سطح سازمانی دارند.

بازار راهکار فریب در سالهای اخیر، همزمان روند تجمیع و تنوعگرایی را تجربه کرده است. برخی از فروشندگان قدیمی این حوزه در سبدهای گستردهتر امنیت سایبری ادغام شدهاند، در حالی که بازیگران جدیدتر بر راهکارهای مبتنی بر SaaS، خدمات مدیریتشده یا راهکار فریب مبتنی بر هویت تمرکز کردهاند.

مسیر نوآوری نیز از ارائه قابلیتهای صرفاً نوظهور و نمایشی، به سمت بهبود و بلوغ عملیاتی حرکت کرده است؛ بهگونهای که امروزه تمرکز اصلی بر یکپارچهسازی، خودکارسازی و مقیاسپذیری قرار دارد، نه صرفاً تولید انواع جدید تلهگذاریها و طعمههای فریب. نتیجه این تحول، شکلگیری یک زیستبوم متعادل است که در آن سازمانهای بزرگ از ساختارهای تطبیقی و گسترده راهکار فریب استفاده میکنند، در حالی که سازمانهای متوسط به سمت راهکارهای سادهتر و مبتنی بر ارائه خدمات حرکت کردهاند.

اکنون در پنجمین نسخه خود، گزارش GigaOm Radar برای راهکار فریب، بر بلوغ و پایداری این حوزه تأکید میکند. با کسب امتیاز ۴.۲ در پذیرش صنعت، راهکار فریب بهعنوان یک سرمایهگذاری توصیهشده برای سازمانهایی مطرح میشود که بهدنبال تشخیص زودهنگام و تأییدشده تهدیدات و همچنین دستیابی به اطلاعات عملیاتی قابل اقدام هستند.

در شرایطی که مهاجمان سایبری بهطور فزایندهای از خودکارسازی و هوش مصنوعی بهعنوان سلاح استفاده میکنند، راهکار فریب همچنان بهعنوان راهکاری مؤثر شناخته میشود که دید و شفافیت را به دفاع عملیاتی تبدیل کرده و ابتکار عمل مهاجم را به نقطه ضعف و عامل شکست او بدل میسازد.

در یک نگاه

فناوری بررسیشده

Deception Technology یا فناوری فریب در امنیت سایبری

نقش اصلی

شناسایی زودهنگام مهاجم پس از عبور از لایههای دفاعی سنتی

ارزش عملیاتی

هشدارهای کمنویز، دقیق و با اطمینان بالا برای تیمهای امنیتی

محیطهای پوشش

شبکه، نقاط پایانی، Cloud، Identity، OT، IoT و Application

یکپارچگیها

SIEM، SOAR، XDR، EDR و ITDR

مناسب برای

سازمانهای بزرگ، زیرساختهای حیاتی، تیمهای SOC و معماری Zero Trust

مقایسه قابلیتهای کلیدی فروشندگان

جدولهای زیر بر اساس محورهای اصلی ارزیابی در گزارش تنظیم شدهاند. این جدولها برای بررسی اولیه جایگاه فروشندگان مناسب هستند و نشان میدهند هر Vendor در چه حوزههایی عملکرد قویتری دارد.

مقایسه قابلیتهای فنی و تشخیصی

| Vendor | Average Score | Identity & Credential Deception | Cloud, SaaS & Pipeline Deception | Attack Behavior Analysis | Cross-Domain & Multilayer Deception | Deception Management | Automated Response Orchestration | Adaptive Decoy Realism | OT/IoT Deception | Governance & Compliance Reporting |

|---|---|---|---|---|---|---|---|---|---|---|

| Acalvio | 4.7 | 5 | 4 | 5 | 5 | 5 | 5 | 5 | 5 | 3 |

| Fortinet | 4.1 | 3 | 3 | 5 | 4 | 4 | 4 | 4 | 4 | 4 |

| CounterCraft | 3.9 | 3 | 3 | 5 | 4 | 4 | 4 | 4 | 4 | 4 |

| Fidelis Security | 3.8 | 4 | 3 | 5 | 5 | 3 | 3 | 4 | 3 | 4 |

مقایسه قابلیتهای پیشرفته، نوآوری و همراستایی راهبردی

| Vendor | Average Score | Generative AI Guidance | Autonomous Deception Fabric | Adaptive Insider Deception | Active Adversary Engagement | Telemetry & Context Fusion | Threat Intel Integration | Zero Trust Alignment | Deceptive Simulation |

|---|---|---|---|---|---|---|---|---|---|

| Acalvio | 4.4 | 4 | 5 | 4 | 4 | 5 | 5 | 5 | 3 |

| CounterCraft | 3.9 | 3 | 4 | 4 | 5 | 4 | 4 | 4 | 3 |

| RevBits | 3.6 | 3 | 3 | 3 | 4 | 5 | 4 | 4 | 3 |

| Fidelis Security | 3.6 | 2 | 3 | 3 | 4 | 4 | 4 | 4 | 5 |

| Fortinet | 3.5 | 2 | 3 | 3 | 5 | 4 | 4 | 4 | 3 |

مقایسه بهرهوری عملیاتی

| Vendor | Average Score | Cost Transparency | Scalability | Flexibility | Ease of Use | Interoperability | Operational Efficiency |

|---|---|---|---|---|---|---|---|

| Acalvio | 4.7 | 3 | 5 | 5 | 5 | 5 | 5 |

| Fidelis Security | 4.1 | 3 | 4 | 4 | 4 | 5 | 5 |

| Fortinet | 3.9 | 2 | 4 | 4 | 4 | 4 | 5 |

| Zscaler | 3.8 | 2 | 5 | 3 | 4 | 4 | 4 |

بررسی فروشندگان اصلی در گزارش

در ادامه، فروشندگان اصلی بررسیشده در گزارش از نظر قابلیتها، نقاط قوت، فرصتهای بهبود، ملاحظات خرید و موارد کاربردی بررسی میشوند. هدف این بخش ارائه تصویری کاملتر از جایگاه هر راهکار و تناسب آن با نیازهای سازمانی است.

Acalvio: ShadowPlex

شرکت Acalvio راهکار ShadowPlex را ارائه میدهد؛ یک سکوی خودکار راهکار فریب سایبری که پوشش گستردهای در محیطهای Endpoint، Identity، Cloud، OT/ICS و Application فراهم میکند.

این سکو بهصورت مداوم داراییها را کشف کرده، مسیرهای حمله را تحلیل میکند و با استفاده از استقرار مبتنی بر هوش مصنوعی، تلهها را در موقعیتهای باارزش و منطبق با نقاط واقعی در معرض تهدید مهاجمان قرار میدهد. ShadowPlex با بهرهگیری از تولید خودکار تله، استقرار خودترمیمشونده و متعادلسازی خودکار در چارچوب محدودیتهای تعریفشده توسط تحلیلگر، بر بهرهوری عملیاتی تمرکز دارد و نیاز به تنظیمات دستی در استقرارهای بزرگ و ترکیبی را کاهش میدهد.

یکپارچگی عمیق با زیستبومهای SIEM، SOAR، EDR و Identity، از جمله Microsoft Sentinel، Defender، Cortex XSOAR، Splunk، Palo Alto و Carbon Black، این امکان را فراهم میکند که دادههای تلهمتری راهکار فریب برای بهروزرسانی سیاستها، جداسازی نقاط پایانی، بخشبندی ساختار یا پیادهسازی تلهها بهصورت سروقت یا Just-in-Time مورد استفاده قرار گیرند.

معماری شبکه نرمافزارمحور این سکو از بیصدا کردن پویا، چرخش و بازنشستگی تلهها پشتیبانی میکند و تعامل آنها را در شبکههای فناوری اطلاعات، ابری و اینترنت اشیا حفظ مینماید. تلههای تعاملی مبتنی بر هوش مصنوعی مولد که در حال حاضر بهصورت آزمایشی کنترلشده برای برخی مشتریان منتخب ارائه شدهاند، تعامل غنیتر و ریسک کمتر جاگذاری هرگونه اثر را در کنار حفظ کنترلهای عملیاتی فراهم میکنند.

رویکرد خودکار راهکار فریب در ShadowPlex همچنین در محیطهای مأموریتمحور و حیاتی نیز اعتبارسنجی شده است؛ از جمله در یک چالش تابآوری سایبری نیروی دریایی ایالات متحده که در آن این سکو موفق به دستیابی به نرخ ۱۰۰ درصد تشخیص True Positive و نسبت ۸۰ درصدی جلوگیری از موفقیت مهاجم شد.

این نتایج، توانایی Acalvio را در شناسایی و مختلسازی مسیرهای حمله پیچیده در محیطهای با سطح تهدید بالا تقویت میکند. در کنار نقشه راهی متمرکز بر هماهنگسازی خودکار، تحلیل پیشبینانه مسیر حمله و پوشش گستردهتر SaaS و خط سیرها، Acalvio همچنان گزینهای بسیار مناسب برای سازمانهایی است که بهدنبال راهکار فریب ترکیبی عمیق، تشخیص چندلایه و قابلیتهای گسترده پاسخ خودکار هستند.

نقاط قوت

- راهکار فریب چنددامنهای و چندلایه: این راهکار، فریب چندلایه گستردهای را در حوزههای Endpoint، Identity، Cloud Workload، Active Directory و OT/ICS ارائه میدهد. قابلیت کشف مداوم داراییها و تحلیل مسیرهای حمله، روابط قابل سوءاستفاده را شناسایی میکند و به هوش مصنوعی اجازه میدهد تلهها را در بخشهای مرتبط مستقر کرده و سطح تعامل را بر اساس رفتار مهاجم افزایش دهد.

- راهکار فریب هویتی و اعتبارنامهای: شرکت Acalvio از Honeytokenهای تطبیقی و هویتهای فریبنده در Active Directory، Azure AD، Cloud IAM و Service Accountها استفاده میکند. چرخش و استقرار خودکار این مؤلفهها با تکیه بر دادههای سطح دسترسی و زمینه ریسک انجام میشود.

- واقعگرایی تطبیقی تلهها: Acalvio از ترکیبی از راهکار فریب با تعامل کم، متوسط و زیاد بهره میبرد که توسط کنترلهای واقعگرایی مبتنی بر هوش مصنوعی هدایت میشوند. این سکو تنها زمانی تعامل عمیقتر را فعال میکند که رفتار مهاجم چنین چیزی را ایجاب کند.

- سرعت نوآوری: پیشرفت سریع Acalvio در حوزههایی مانند هماهنگسازی خودکار، تحلیل پیشبینانه مسیر حمله، راهکار فریب اینترنت اشیا و قابلیتهای اولیه فریب مبتنی بر هوش مولد، نشاندهنده سرعت توسعهای فراتر از بسیاری از رقبا است.

فرصتهای بهبود

- راهکار فریب در Cloud، SaaS و Pipelineها: محصول ShadowPlex قابلیتهای قدرتمندی در حوزه راهکار فریب مبتنی بر Cloud در VPCها و Workloadها ارائه میدهد، اما پوشش SaaS Applicationها و راهکار فریب در CI/CD همچنان محدود است.

- شبیهسازی فریب: اگرچه ShadowPlex از تعامل با مهاجم، تمرینهای شکار تهدیدات و اعتبارسنجی Capture-the-Flag پشتیبانی میکند، اما هماهنگسازی گستردهتر شبیهسازی برای ارزیابی آمادگی، جریانهای تیم بنفش و شبیهسازی خودکار مهاجمان هنوز در مراحل اولیه توسعه قرار دارد.

- راهکار فریب تطبیقی برای تهدیدات داخلی: محصول ShadowPlex، Honeytokenها و طعمههای متمرکز بر تهدیدات داخلی را بر اساس سطح دسترسی و سیگنالهای ریسک رفتاری تطبیق میدهد، اما مدلسازی کامل پرسوناها و اعتبارسنجی خودکار تریگرها همچنان نیازمند نظارت تحلیلگران است.

ملاحظات خرید

محصول ShadowPlex بهصورت یک سکوی یکپارچه با پوشش ماژولار برای محیطهای On-Prem، Hybrid، Cloud، Identity و OT ارائه میشود. گزینههای استقرار شامل Collectorهای سبک، ماشینهای مجازی و یکپارچگیهای مختلف هستند که امکان پیادهسازی انعطافپذیر را برای سازمانهای بزرگ و محیطهای دارای الزامات قانونی و رگولاتوری فراهم میکنند.

قابلیتهای خودکارسازی این سکو بهطور قابلتوجهی سربار عملیاتی را کاهش میدهند. قابلیتهای کشف، استقرار و متعادلسازی مبتنی بر هوش مصنوعی، حفظ پوشش امنیتی را در محیطهای پیچیده تسهیل میکنند.

با این حال، خریداران باید نیازمندیهای خود در حوزه SaaS و CI/CD را بهدقت بررسی کنند، زیرا قابلیتهای بومی راهکار فریب در Pipelineها و SaaS هنوز محدود هستند.

موارد کاربردی

محصول ShadowPlex از مجموعه گستردهای از سناریوهای استفاده در سازمانهای بزرگ و صنایع دارای الزامات رگولاتوری پشتیبانی میکند. Identity Defense یکی از برجستهترین کاربردهای این سکو است؛ بهطوریکه Honeytokenهای مقیاسپذیر، استقرار تطبیقی و همراستایی با ITDR، شناسایی سوءاستفاده از اعتبارنامهها و حرکت جانبی مهاجمان را بهبود میبخشند.

برنامههای Zero Trust نیز از امتیازدهی ریسک مبتنی بر راهکار فریب و اعمال تطبیقی سیاستهای امنیتی بهرهمند میشوند. اپراتورهای OT/ICS به تلههای واقعینمای مبتنی بر پروتکلهای بومی و Segmentation مبتنی بر لایههای Purdue دسترسی پیدا میکنند.

Fortinet: FortiDeceptor

شرکت Fortinet با ارائه FortiDeceptor، قابلیت راهکار فریب را بهصورت یک سکوی جامع به مجموعه Fortinet Security Fabric اضافه کرده است؛ راهکاری که برای سازمانهایی طراحی شده که بهدنبال دفاع یکپارچه و چنددامنهای هستند.

این راهکار با تمرکز بر سازمانهای بزرگ، بخش دولتی و محیطهای صنعتی، راهکار فریب در حوزههای IT، OT، IoT و Cloud را در قالب معماریای مبتنی بر مدیریت متمرکز، یکپارچگی بومی با زیستبوم Fortinet Security Fabric و قابلیت استقرار در محیطهای مختلف شامل تجهیز فیزیکی، ماشین مجازی و SaaS ترکیب میکند.

محصول FortiDeceptor از طریق یکپارچگی عمیق با زیستبوم Fortinet، بهویژه FortiGate، FortiSOAR، FortiEDR و FortiAnalyzer متمایز میشود. این یکپارچگی امکان مهار خودکار تهدیدات و Segmentation دقیق شبکه را بر پایه تلهمتری دقیق و با اطمینان بالای راهکار فریب فراهم میکند.

نقاط قوت اصلی این راهکار شامل واقعگرایی تطبیقی تلهها، پوشش گسترده OT/IoT و هماهنگسازی پاسخ خودکار است که توسط مجموعهای وسیع از تلهها و توکنها برای پروتکلهای صنعتی، تجهیزات پزشکی، داراییهای ابری و سامانههای سازمانی پشتیبانی میشود.

از منظر راهبردی، Fortinet نقشه راهی مبتنی بر بلوغ را دنبال میکند و بهصورت مستمر نسخههایی با تمرکز بر گسترش OT، هماهنگسازی SaaS و بهبود خودکارسازی از طریق Security Fabric ارائه میدهد. پیشرفتهای سال گذشته شامل ارائه FortiDeceptor ابری در قالب مدل DaaS، هماهنگسازی Cloud-Zone و گسترش پوشش تلههای صنعتی بوده است.

این راهکار بیش از آنکه بر نوآوریهای مخرب و تحولآفرین تمرکز داشته باشد، بر ثبات عملیاتی، گستردگی زیستبوم و توسعه تدریجی قابلیتها تأکید دارد. شرکت Fortinet در گزارش راهکار فریب، در جایگاه رهبران قرار گرفته است.

نقاط قوت

- هماهنگسازی پاسخ خودکار: FortiDeceptor بهصورت عمیق با Fortinet Security Fabric یکپارچه شده است و این امکان را فراهم میکند که هشدارهای تولیدشده توسط تلهها و توکنها، بهصورت بلادرنگ منجر به ایزولهسازی نقاط پایانی، Segmentation شبکه و پاسخهای مبتنی بر SOAR شوند.

- راهکار فریب در OT/IoT: محصول FortiDeceptor قابلیتهای گستردهای در حوزه واقعگرایی تلههای OT و IoT برای پروتکلهای ICS، PLC، SCADA و تجهیزات پزشکی ارائه میدهد و به سازمانها امکان میدهد تهدیدات را در لایههای مختلف شبکه بر اساس مدل Purdue شناسایی کنند.

- واقعگرایی تطبیقی تلهها: این سکو از سیستمعاملهای واقعی، سرویسهای قابل پیکربندی و الگوهای فعالیت طبیعی استفاده میکند تا محیطهای Decoy بسیار معتبر و قابل باور ایجاد کند.

- سرعت توسعه قابلیتهای DaaS: FortiDeceptor به دلیل توسعه سریع قابلیتهای DaaS، رشد شتابگرفته کاتالوگ تلههای OT/IoT و یکپارچگی عمیقتر با FortiSOAR و FortiAnalyzer در طول سال گذشته، موفق به کسب جایگاه پیشرو شده است.

فرصتهای بهبود

- راهکار فریب در Cloud، SaaS و Pipelineها: اگرچه مدل DaaS امکان استقرار خودکار در ارائهدهندگان ابری اصلی را فراهم میکند، اما پوشش راهکار فریب برای SaaS Applicationها، Serverless Functionها و مسیرهای حمله مبتنی بر هویت در محیط ابری همچنان محدود است.

- راهنمایی مبتنی بر هوش مصنوعی مولد: این راهکار در حال حاضر از توصیههای مبتنی بر Rule و Deterministic Automation استفاده میکند، اما فاقد استدلال تطبیقی، دستیار مبتنی بر زبان طبیعی یا پیکربندی Decoy مبتنی بر هوش مصنوعی است.

- ساختار خودکار راهکار فریب: محصول FortiDeceptor استقرار چندمنطقهای را از طریق قالبها و سیاستهای تعریفشده توسط اپراتور مدیریت میکند، اما قابلیت تطبیق بلادرنگ با رفتار مهاجم هنوز محدود است.

ملاحظات خرید

محصول FortiDeceptor گزینهای مناسب برای سازمانهایی است که پیشتر از Fortinet Security Fabric استفاده میکنند یا به دنبال یکپارچگی نزدیک میان Firewall، EDR، SOAR و ابزارهای تحلیل امنیتی هستند.

برای سازمانهایی که از اکوسیستم Fortinet استفاده نمیکنند، باید میزان پیچیدگی پیادهسازی، هزینه ادغام و وابستگی به سایر اجزای Security Fabric بررسی شود. مدل DaaS میتواند بخشی از پیچیدگی پیادهسازی را کاهش دهد.

موارد کاربردی

محصول FortiDeceptor گزینهای مناسب برای سازمانهای بزرگ، اپراتورهای زیرساخت حیاتی و محیطهای صنعتی است که به پوشش گسترده راهکار فریب در حوزههای OT، IoT و Hybrid IT نیاز دارند.

یکپارچگی در سطح Security Fabric و قابلیتهای خودکارسازی این راهکار، آن را برای MSSPها و سازمانهایی که بهدنبال پاسخ هماهنگ میان داراییهای شبکه، نقاط پایانی و ابری هستند، بسیار مناسب میسازد.

CounterCraft: CounterCraft Deception Platform

شرکت CounterCraft یک سکوی سازمانی Counterintelligence ارائه میدهد که بر پایه یک Active Defense Fabric یکپارچه ساخته شده و محیطهای On-Prem، Cloud، OT/ICS، SaaS و سطوح حمله خارجی را پوشش میدهد.

این سکو برای سازمانهای بزرگ، نهادهای دفاعی، CERTها و MSSPهایی طراحی شده است که به تلههای تعاملی پیشرفته، اطلاعات دقیق از مهاجمان و مهار هماهنگ تهدیدات در محیطهای پیچیده، توزیعشده و دارای الزامات رگولاتوری نیاز دارند.

هماهنگسازی مبتنی بر Campaign، جمعآوری تلهمتری رفتاری و همبستگی اطلاعات تهدید بر اساس چارچوبهای MITRE ATT&CK و ENGAGE، هسته اصلی معماری این سکو را تشکیل میدهند. طراحی CounterCraft بر امنیت پیشگیرانه، دستکاری رفتار مهاجم و افزایش زمان حضور مهاجم در محیط سازمان تمرکز دارد و توسط موتور تحلیلی ActiveBehavior، کنسول سازمانی و چارچوب مدیریت چندمستاجری پشتیبانی میشود.

این سکو از طریق مدلسازی رفتاری عمیق، هماهنگسازی چنددامنهای تلهها و محیطهای تعاملی بسیار واقعی که تشخیص آنها برای مهاجمان دشوار است، متمایز میشود. رویکرد مبتنی بر Attack Graph این راهکار، راهکار فریب را در حوزههای فناوری اطلاعات، بارکاری ابری، شبیهسازیهای اینترنت اشیا و SaaS Applicationها از طریق یک جریانکاری یکپارچه هماهنگ میکند.

یکپارچگی با سامانههای SIEM، SOAR، XDR، NDR و CTI نیز اطلاعات حاصل از راهکار فریب را وارد زیستبومهای گستردهتر تشخیص و پاسخ میکند و امکان تحلیل غنیتر و اجرای اقدامات خودکار در مراحل بعدی را فراهم میسازد.

نقاط قوت

- تحلیل رفتار حمله: CounterCraft در مدلسازی رفتاری از طریق موتور ActiveBehavior عملکرد برجستهای دارد؛ موتوری که TTPها را همبسته میکند، جریانهای کاری مهاجم را بازسازی کرده و Attack Graphهای بلادرنگ مبتنی بر چارچوبهای ATT&CK و ENGAGE تولید میکند.

- راهکار فریب چنددامنهای و چندلایه: Active Defense Fabric راهکار فریب را در نقاط پایانی، شبکهها، شبیهسازیهای OT/ICS، بارهای کاری ابری، محیطهای SaaS و سطوح خارجی در معرض اینترنت ارکستره میکند.

- واقعگرایی تطبیقی تلهها: CounterCraft محیطهای فریب تعاملی بسیار واقعی را با استفاده از ماشینهای مجازی واقعی و عملیاتی، فعالیتهای پویای کاربران، سرویسهای تطبیقی و بازتولید زمانبندیشده Artifactهای ساختگی ایجاد میکند.

- سرعت نوآوری: CounterCraft به دلیل ارائه سریع قابلیتهای جدیدی مانند ادغام SaaS Decoy، تنظیم Campaign مبتنی بر AIDA، شبیهسازی ماشینهای مجازی مبتنی بر سناریو و تشخیص Edge مبتنی بر ماهواره، در دسته پیشروها قرار گرفته است.

فرصتهای بهبود

- راهکار فریب هویتی و اعتبارنامهای: CounterCraft قابلیتهای راهکار فریب هویتی را با استفاده از تولید Persona مبتنی بر AIDA گسترش داده است، اما فرصت توسعه بعدی، حرکت از طراحی Persona مبتنی بر اپراتور بهسمت راهکار فریب هویتی تطبیقی است.

- راهکار فریب در Cloud، SaaS و Pipelineها: CounterCraft راهکار فریب Cloud-Native قدرتمندی را با استقرار خودکار Decoy در AWS، Azure و GCP ارائه میدهد، اما فرصت توسعه بعدی، گسترش این توانمندی به سمت هماهنگسازی SaaS-Native و CI/CD-Native است.

- شبیهسازی فریب: CounterCraft قابلیت شبیهسازی حمله مبتنی بر راهکار فریب را از طریق MITRE Caldera ارائه میدهد، اما این شبیهسازیها هنوز بهصورت مداوم پوشش راهکار فریب را اعتبارسنجی نمیکنند.

ملاحظات خرید

شرکت CounterCraft از مدل لایسنسگذاری چندسطحی شامل نسخههای Essential، Advanced، Ultimate، Strategic Operations و MSSP استفاده میکند. قیمتگذاری بر اساس ظرفیت انجام میشود و عواملی مانند مدل Tenant، تعداد Hostها، حجم تلهمتری و پیچیدگی Campaignها در آن تأثیرگذار هستند.

Active Defense Fabric قابلیت مقیاسپذیری در محیطهای Cloud، Hybrid و Air-Gapped را دارد و از عملیات MSSP چندمستاجری بدون اتکا به Deception Farmهای مبتنی بر Projection پشتیبانی میکند.

پذیرش عملیاتی این سکو از طریق هماهنگسازی مبتنی بر Attack Graph، ابزارهای ساده طراحی Campaign، استقرار SaaS Decoy برای Microsoft 365 و Salesforce و Workflowهای سادهسازیشده کنسول مدیریتی تسهیل میشود.

موارد کاربردی

CounterCraft بیشترین تناسب را با سازمانهای بزرگ، نهادهای دفاعی، CERTها و اپراتورهای زیرساخت حیاتی دارد که به راهکار فریب تعاملی پیشرفته در محیطهای IT، OT/ICS و Cloud نیاز دارند.

MSSPها نیز از کنسول چندمستاجری، ساختار استقرار و گزینههای گسترده ادغام این سکو در زیرساختهای متنوع مشتریان، از جمله محیطهای ترکیبی و Air-Gapped، بهرهمند میشوند.

در مقابل، سازمانهای کوچک و متوسط که منابع محدود مرکز عملیات امنیت دارند یا از محیطهای ترکیبی سادهتری استفاده میکنند، ممکن است عمق قابلیتها و الزامات عملیاتی این سکو را فراتر از نیازهای فعلی خود بدانند.

Fidelis Security: Deception / Elevate Platform

شرکت Fidelis Security راهکار فریب را بهعنوان بخشی کاملاً یکپارچه از سکوی Elevate ارائه میدهد؛ سکویی که تلهمتری شبکه، نقاط پایانی و Identity را با تلههای تطبیقی، Terrain Mapping و تحلیلهای سطح Session ترکیب میکند.

راهکار فریب میتواند بهصورت مستقل پیادهسازی شود یا در معماری Elevate XDR شرکت Fidelis Security ادغام گردد؛ جایی که بهعنوان یک Control Plane تعبیهشده در کنار تحلیلهای شبکه، نقاط پایانی و Identity عمل میکند.

Elevate از Deep Session Inspection، بازسازی مسیرهای حمله و مدلسازی مداوم تهدید برای هدایت استقرار تلهها و توزیع Breadcrumbها استفاده میکند؛ شامل نقاط پایانی شبیهسازیشده، داراییهای زیرساختی، سیستمعاملها، برنامهها، سرویسها و هویتهای ابری. تعامل مهاجمان با این Breadcrumbها در محیطهای Hybrid IT، Cloud و OT/ICS همگرا بهصورت مداوم پایش میشود.

این سکو از کشف مبتنی بر Terrain و تحلیل ترافیک برای ایجاد تلههای واقعینما که بازتابی از سامانههای عملیاتی، کاربران و رفتار سرویسهای واقعی هستند استفاده میکند. این رویکرد به داراییهای فریب اجازه میدهد بدون از دست دادن جداسازی امنیتی، در توپولوژیهای عملیاتی واقعی ادغام شوند و مهاجمان را با تلههای معتبر در مراحل شناسایی، سرقت اعتبارنامه و حرکت جانبی مواجه کنند.

همچنین ادغام با Forescout eyeInspect، قابلیت دید و سیگنالهای ریسک اینترنت اشیا را اضافه کرده و پوشش راهکار فریب را به شبکههای صنعتی گسترش میدهد.

رویدادهای راهکار فریب مستقیماً به موتور تحلیلی Elevate ارسال میشوند تا سوءاستفاده هویتی، ناهنجاریهای شبکه، فعالیتهای بدافزار و الگوهای C2 را با تاکتیکهای MITRE ATT&CK همبسته کند. این لایه تحلیلی یکپارچه از اقدامات خودکار مبتنی بر سیاست مانند Segmentation، قرنطینه و جمعآوری شواهد جرمکاوی که بر اساس یافتههای راهکار فریب فعال میشوند، پشتیبانی میکند.

نقاط قوت

- تحلیل رفتار حمله: Fidelis Security تلهمتری راهکار فریب را با Deep Session Inspection و تحلیلهای XDR ترکیب میکند و امکان بازسازی دقیق نیت مهاجم، روند پیشرفت Campaign و نگاشت به چارچوب MITRE ATT&CK را فراهم میسازد.

- راهکار فریب چنددامنهای و چندلایه: راهکار فریب در این سکو، نقاط پایانی، زیرساخت شبکه، سرورها، بارکاری ابری، هویتها و محیطهای OT/ICS را پوشش میدهد و از Breadcrumbها و تلههایی استفاده میکند که دستگاهها، سیستمعاملها، سرویسها و کاربران ابر واقعی را متناسب با مراحل مختلف زنجیره Kill Chain شبیهسازی میکنند.

- واقعگرایی تطبیقی تلهها: Fidelis Security با استفاده از تلههایی که بر اساس Terrain Mapping شبکه، متادیتا و پروفایلهای رفتاری کاربران ساخته میشوند، سامانههای عملیاتی واقعی را بازتاب میدهد. چرخههای Refresh خودکار، باورپذیری محیطهای فریب را حفظ کرده و ریسک Fingerprinting را کاهش میدهند.

فرصتهای بهبود

- مدیریت راهکار فریب: محصول CommandPost در Fidelis Security هماهنگسازی تلهها، توزیع Breadcrumbها و رهگیری Campaignها را بهصورت متمرکز انجام میدهد، اما بهینهسازی آن همچنان وابسته به تنظیمات دستی و هدایتشده توسط اپراتور است.

- هماهنگسازی پاسخ خودکار: Fidelis Security هشدارهای راهکار فریب را در Elevate XDR و جریانهای کاری SOAR خارجی ادغام میکند تا فرایندهای مهار و غنیسازی اطلاعات بهصورت خودکار انجام شوند، اما Playbookها همچنان ایستا و وابسته به تأیید تحلیلگران هستند.

- راهکار فریب در OT/IoT: Fidelis Security از طریق ادغام با Forescout eyeInspect، قابلیت دید راهکار فریب را به شبکههای OT گسترش میدهد، اما این سکو فاقد شبیهسازی بومی پروتکلهای OT، تلههای تخصصی صنعتی و منطق استقرار خودکار است.

ملاحظات خرید

راهکار فریب در Fidelis Security هم بهصورت یک قابلیت مستقل و هم در قالب بخشی از سکوی Elevate ارائه میشود و از مدلهای استقرار سازمانی، دولتی و MSSP پشتیبانی میکند.

ساختار لایسنسگذاری این راهکار در داخل سازمان شفاف است، اما اطلاعات عمومی و شفافی درباره قیمتگذاری منتشر نشده و برای برآورد هزینهها نیاز به تعامل مستقیم با شرکت وجود دارد.

Fidelis Security گزینههای استقرار انعطافپذیری از طریق سرورهای Decoy مبتنی بر On-Prem، هماهنگسازی متصل به Cloud و قابلیت دید یکپارچه OT ارائه میدهد و به همین دلیل انتخاب مناسبی برای سازمانهای بزرگ با فرایندهای مرکز عملیات امنیت و Pipelineهای XDR تثبیتشده محسوب میشود.

خریداران بالقوه باید به میزان سربار عملیاتی این راهکار توجه داشته باشند، بهویژه در استقرارهای گسترده که همچنان به نظارت تحلیلگران نیاز دارند.

موارد کاربردی

Fidelis Security از سازمانهایی با عملیات امنیتی بالغ و پیشرفته پشتیبانی میکند که به تشخیص یکپارچه در حوزههای شبکه، نقاط پایانی، Identity و سامانههای OT/ICS نیاز دارند.

مهمترین سناریوهای استفاده این سکو شامل تشخیص پس از نفوذ، پایش حرکت جانبی مهاجمان، مشاهده و شناسایی سرقت اعتبارنامهها و حفاظت از زیرساختهای ترکیبی از طریق تحلیلهای XDR مبتنی بر راهکار فریب است.

سازمانهای متمرکز بر OT نیز از تلهمتری مبتنی بر Forescout بهرهمند میشوند که بدون نیاز به نصب Agent، قابلیت راهکار فریب را به شبکههای صنعتی گسترش میدهد. همچنین قابلیتهای شبیهسازی در سطح Campaign و اعتبارسنجی به سبک CTF در Elevate، امکان ارزیابی مداوم آمادگی امنیتی و سنجش میزان کاهش Dwell Time مهاجمان را فراهم میکنند.

ملاحظات انتخاب راهکار فناوری فریب برای سازمانها

انتخاب یک راهکار فناوری فریب باید بر اساس نیاز واقعی سازمان، معماری امنیتی موجود، بلوغ تیم عملیات امنیت، محیطهای در معرض تهدید و اهداف راهبردی انجام شود. گزارش نشان میدهد که همه فروشندگان یکسان نیستند و هرکدام در حوزهای خاص عملکرد برجستهتری دارند.

سازمانهایی که به دفاع هویتی، Zero Trust و ITDR اهمیت زیادی میدهند، باید قابلیتهای فریب هویتی، Honeytokenها، ادغام با Active Directory، Azure AD، Cloud IAM و مدیریت دسترسیها را با دقت بررسی کنند. در مقابل، سازمانهایی که زیرساخت OT یا IoT دارند، باید به واقعگرایی پروتکلهای صنعتی، پشتیبانی از مدل Purdue، عدم نیاز به Agent و توانایی تشخیص حرکت جانبی در شبکههای صنعتی توجه ویژه داشته باشند.

برای تیمهای SOC، ارزش اصلی فناوری فریب در تولید هشدارهای کمنویز و قابل اقدام است. بنابراین، قابلیت ادغام با SIEM، SOAR، XDR، EDR و CTI باید یکی از معیارهای اصلی انتخاب باشد. راهکاری که فقط هشدار تولید کند اما نتواند در جریان پاسخ و تصمیمگیری امنیتی ادغام شود، ارزش عملیاتی کمتری خواهد داشت.

برای تیمهای SOC

راهکاری انتخاب شود که هشدارهای کمنویز تولید کند و با SIEM، SOAR، XDR و فرایندهای پاسخ موجود سازمان یکپارچه شود.

برای معماری Zero Trust

قابلیتهای فریب هویتی، امتیازدهی ریسک، Microsegmentation و همراستایی با ITDR اهمیت بالایی دارند.

برای محیطهای OT و IoT

واقعگرایی پروتکلها، پشتیبانی از تجهیزات صنعتی، عدم نیاز به Agent و دید نسبت به حرکت جانبی اهمیت زیادی دارد.

برای سازمانهای Cloud-First

پوشش Cloud IAM، Workloadها، SaaS Applicationها، Serverless و Pipelineهای CI/CD باید قبل از خرید بررسی شود.

جمعبندی

فناوری فریب در امنیت سایبری، بهویژه در محیطهایی که تهدیدات پیچیده، حرکت جانبی و سوءاستفاده از هویتها اهمیت زیادی دارد، میتواند نقش مهمی در افزایش تابآوری سازمان ایفا کند. این فناوری با ایجاد داراییهای فریبنده و مسیرهای جعلی، مهاجم را وادار میکند فعالیت خود را آشکار کند و به تیم امنیت فرصت میدهد تهدید را زودتر شناسایی و مهار کند.

گزارش GigaOm Radar 2025 نشان میدهد Deception Technology بهسمت بلوغ عملیاتی حرکت کرده است. فروشندگان اصلی این حوزه دیگر فقط بر ایجاد تله تمرکز ندارند، بلکه تلاش میکنند این فناوری را با اکوسیستمهای امنیتی گستردهتر مانند SIEM، SOAR، XDR، ITDR و Zero Trust یکپارچه کنند.

برای سازمانهایی که با تهدیدات پیشرفته، محیطهای ترکیبی، زیرساختهای حیاتی یا چالشهای هویتی روبهرو هستند، فناوری فریب میتواند بهعنوان یک لایه مکمل در کنار کنترلهای پیشگیرانه و واکنشی، ارزش عملیاتی قابلتوجهی ایجاد کند.

در نهایت، ارزش اصلی راهکار فریب در این است که ابتکار عمل مهاجم را از او میگیرد. مهاجم تصور میکند در حال پیشروی در محیط واقعی سازمان است، اما در عمل با داراییها، مسیرها، حسابها و سرویسهایی تعامل میکند که برای آشکارسازی رفتار او طراحی شدهاند. همین ویژگی، فناوری فریب را به یکی از ابزارهای مهم دفاع سایبری مدرن تبدیل میکند.

خدمات: مشاوره، طراحی، تأمین، پیادهسازی، آموزش و پشتیبانی

محصولات: Acalvio، Fortinet

© Copyright Powered by Lajvardtech